Declaration officielle

Autres déclarations de cette vidéo 18 ▾

- □ Canonical seul ne suffit pas pour bloquer le contenu syndiqué dans Discover : faut-il vraiment ajouter noindex ?

- □ Deux domaines pour un même pays : où commence vraiment la manipulation ?

- □ Les failles JavaScript de vos bibliothèques font-elles chuter votre positionnement Google ?

- □ Peut-on vraiment empêcher Google de crawler certaines parties d'une page HTML ?

- □ Faut-il encore perdre du temps à soumettre son sitemap XML ?

- □ Pourquoi les données structurées Schema.org ne suffisent-elles pas toujours pour obtenir des résultats enrichis Google ?

- □ Google retraite-t-il vraiment votre sitemap à chaque crawl ?

- □ Sitemap HTML vs XML : pourquoi Google insiste-t-il sur leur différence de fonction ?

- □ Les données structurées avec erreurs sont-elles vraiment ignorées par Google ?

- □ Les chiffres dans vos URLs pénalisent-ils vraiment votre référencement ?

- □ L'index bloat existe-t-il vraiment chez Google ?

- □ Comment bloquer définitivement Googlebot de votre site ?

- □ Google délivre-t-il vraiment des certifications SEO officielles ?

- □ Plusieurs menus de navigation nuisent-ils vraiment au SEO ?

- □ Les host groups indiquent-ils vraiment une cannibalisation à corriger ?

- □ Peut-on désavouer des backlinks toxiques en ciblant leur adresse IP ?

- □ Faut-il supprimer la balise meta NOODP de vos sites Blogger ?

- □ Comment obtenir une vignette vidéo dans les SERP : qu'entend Google par « contenu principal » ?

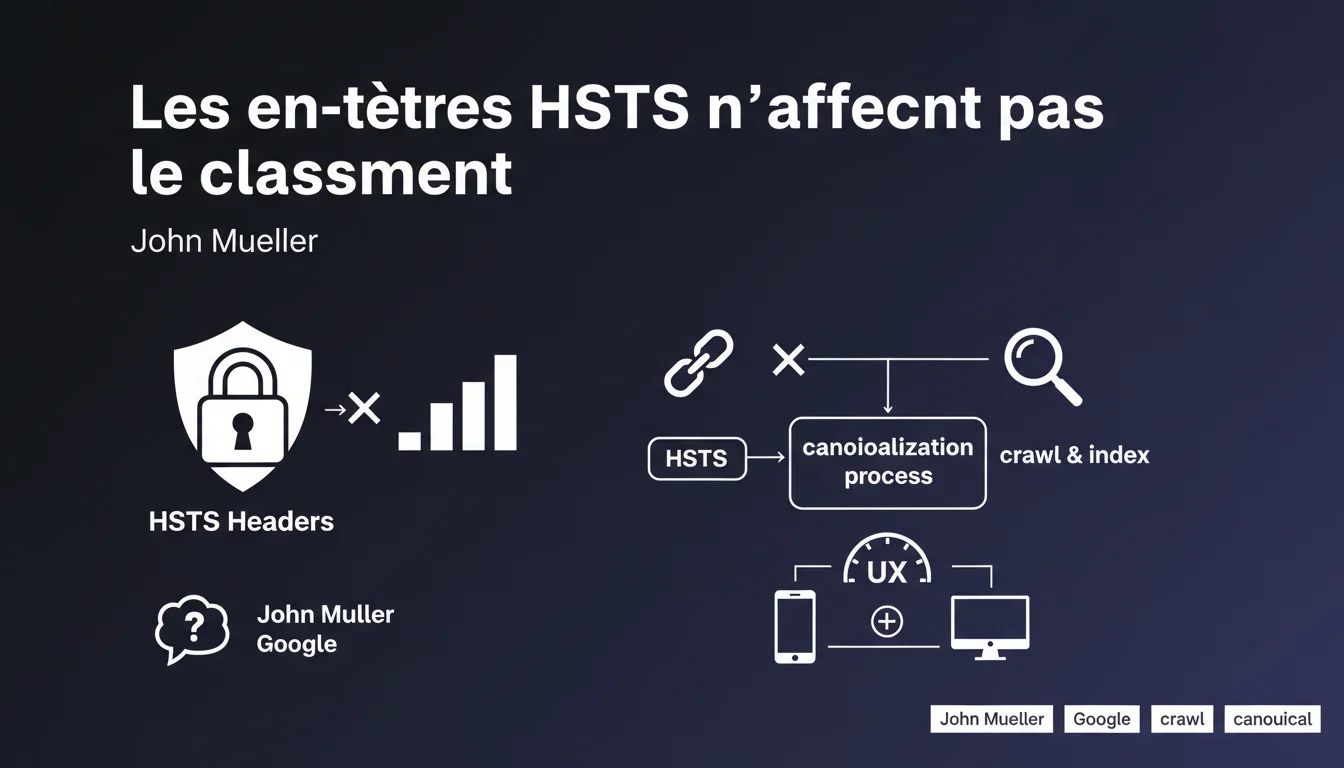

Google confirme que les en-têtes HSTS n'influencent pas le classement. Le moteur s'appuie sur son processus de canonicalisation pour déterminer la version d'une page à indexer, indépendamment de ces en-têtes de sécurité. Autrement dit : HSTS protège vos utilisateurs, mais ne booste pas vos positions.

Ce qu'il faut comprendre

Cette déclaration de John Mueller met fin à une confusion persistante dans la communauté SEO. Certains praticiens pensaient que l'implémentation d'en-têtes HSTS (HTTP Strict Transport Security) pouvait constituer un signal de qualité pour Google, au même titre que le passage en HTTPS.

Soyons honnêtes : ce malentendu venait d'une extrapolation logique. Google favorise HTTPS, HSTS renforce la sécurité HTTPS, donc HSTS devrait être un plus pour le SEO. Sauf que non.

Qu'est-ce que HSTS concrètement ?

HSTS est un mécanisme de sécurité qui force les navigateurs à toujours utiliser HTTPS pour accéder à votre site, même si l'utilisateur tape « http:// » dans la barre d'adresse. Une fois qu'un navigateur a reçu cet en-tête, il se souvient de cette directive pendant la durée spécifiée (généralement plusieurs mois).

L'objectif ? Éliminer les attaques de type downgrade, où un pirate intercepte la connexion avant la redirection vers HTTPS. C'est un blindage supplémentaire, pas un signal SEO.

Comment Google choisit-il la version à indexer alors ?

Google utilise son processus de canonicalisation, un système complexe qui analyse de nombreux signaux : redirections 301/302, balises canonical, sitemaps, liens internes, et même la cohérence des URLs dans votre écosystème de liens.

Les en-têtes HSTS n'entrent tout simplement pas dans cette équation. Google crawle, détecte vos redirections HTTPS, et indexe la version sécurisée parce que c'est ce que vos redirections lui indiquent — pas parce qu'un en-tête lui dit « hé, force HTTPS ».

Pourquoi cette précision de Google maintenant ?

Probablement parce que des outils SEO et des audits mettaient HSTS en avant comme « recommandation SEO », créant une fausse priorité dans les backlogs techniques. Google recadre : HSTS, c'est pour la sécurité des utilisateurs, point final.

- Les en-têtes HSTS ne sont pas un facteur de classement

- Google se base sur la canonicalisation pour choisir la version HTTP ou HTTPS à indexer

- Vos redirections 301 vers HTTPS restent le signal principal pour Google

- HSTS reste important pour la sécurité utilisateur, mais c'est un autre sujet

- Ne confondez pas « bonne pratique sécurité » et « levier SEO »

Avis d'un expert SEO

Cette déclaration est-elle cohérente avec ce qu'on observe sur le terrain ?

Totalement. J'ai audité des centaines de sites avec et sans HSTS ces dernières années, et aucune corrélation n'est jamais apparue entre la présence de cet en-tête et les performances organiques. Les sites qui implémentent HSTS ne gagnent pas de positions, ceux qui ne l'ont pas n'en perdent pas.

Ce qui compte vraiment, c'est la cohérence de votre migration HTTPS : redirections propres, mise à jour des liens internes, canonical pointant vers HTTPS, sitemap HTTPS uniquement. HSTS arrive après — c'est du vernis de sécurité, pas de la fondation SEO.

Faut-il quand même implémenter HSTS ?

Oui, mais pour les bonnes raisons. Si vous gérez un site avec des données sensibles (e-commerce, espace membre, formulaires), HSTS protège vos utilisateurs contre des attaques réelles. C'est une couche de défense recommandée par les standards de sécurité modernes.

Mais ne le vendez pas comme une « optimisation SEO » à vos clients ou à votre direction. C'est malhonnête et ça dilue votre crédibilité quand vous défendez de vraies priorités techniques. Le problème, c'est que beaucoup d'outils SEO continuent de scorer HSTS comme un « point SEO » dans leurs audits automatisés.

Quelle est la vraie priorité si vous n'êtes pas encore en HTTPS ?

Si votre site est encore en HTTP pur (ça existe encore), la priorité absolue est la migration HTTPS complète : certificat SSL valide, redirections 301 systématiques, mise à jour de tous vos assets (images, CSS, JS) vers HTTPS, et vérification que Google indexe bien les URLs HTTPS.

Une fois que c'est propre et stable, vous pouvez ajouter HSTS. Mais franchement, si vous devez choisir entre corriger vos canonical incohérents et implémenter HSTS, choisissez les canonical. [À vérifier] : certains rapportent que Google pourrait bientôt utiliser des signaux de sécurité avancés (incluant potentiellement HSTS) pour évaluer la « trustworthiness » globale d'un site, mais rien d'officiel à ce jour.

Impact pratique et recommandations

Que faut-il faire concrètement avec HSTS ?

Implémentez HSTS pour la sécurité, pas pour le SEO. Si votre site est déjà en HTTPS avec des redirections propres, ajouter l'en-tête HSTS est simple : « Strict-Transport-Security: max-age=31536000; includeSubDomains; preload ». Testez d'abord avec un max-age court (quelques jours) avant de passer à un an.

Et soyez prudent avec la directive includeSubDomains : elle force HTTPS sur TOUS vos sous-domaines. Si vous avez un ancien sous-domaine sans HTTPS que vous avez oublié, vos visiteurs ne pourront plus y accéder.

Quelles erreurs éviter dans votre stratégie HTTPS/HSTS ?

L'erreur classique : implémenter HSTS avant d'avoir une migration HTTPS stable. Vous vous retrouvez avec des utilisateurs bloqués si quelque chose casse côté certificat ou redirections. HSTS, c'est la cerise sur le gâteau, pas la base du gâteau.

Autre piège : croire que HSTS va « forcer » Google à indexer vos URLs HTTPS si vos redirections sont bancales. Non. Google suit vos signaux de canonicalisation classiques. Si vous avez des canonical HTTP qui pointent vers des versions HTTPS, ou vice-versa, réglez ça d'abord.

Comment vérifier que votre configuration est correcte ?

Utilisez les DevTools de votre navigateur (onglet Network) pour inspecter les en-têtes de réponse. L'en-tête Strict-Transport-Security doit apparaître sur vos pages HTTPS. Testez aussi avec des outils comme securityheaders.com pour voir si tout est en place.

Côté SEO, vérifiez dans la Search Console que Google indexe bien vos URLs HTTPS, pas un mélange HTTP/HTTPS. Si c'est le cas, le problème vient de vos redirections ou canonical, pas de l'absence de HSTS.

- Vérifiez que toutes vos pages sont accessibles en HTTPS avec un certificat valide

- Mettez en place des redirections 301 permanentes de HTTP vers HTTPS

- Assurez-vous que vos balises canonical pointent vers les URLs HTTPS

- Mettez à jour votre sitemap XML pour ne contenir que des URLs HTTPS

- Implémentez HSTS une fois que tout est stable (commencez avec un max-age court)

- Testez la présence de l'en-tête avec les DevTools ou un outil dédié

- Ne comptez pas sur HSTS pour corriger des problèmes de canonicalisation

HSTS est un outil de sécurité, pas un levier SEO. Implémentez-le pour protéger vos utilisateurs, mais concentrez vos efforts SEO sur une migration HTTPS propre, des redirections cohérentes, et une canonicalisation sans faille.

Ces configurations techniques peuvent sembler simples sur le papier, mais les implications en environnement de production — surtout sur des sites complexes avec plusieurs sous-domaines, CDN, ou architectures hybrides — demandent une expertise pointue. Si votre écosystème technique est stratifié et que vous voulez éviter les erreurs coûteuses, un accompagnement par une agence SEO spécialisée dans les migrations et les audits techniques peut vous faire gagner un temps précieux et sécuriser votre visibilité organique.

❓ Questions frequentes

HSTS peut-il nuire au SEO si mal configuré ?

Faut-il soumettre son site à la liste de preload HSTS de Google ?

Google traite-t-il différemment les sites avec HSTS activé lors du crawl ?

Si j'ai déjà des redirections 301 vers HTTPS, HSTS est-il redondant ?

Quel est le bon ordre : migration HTTPS puis HSTS, ou l'inverse ?

🎥 De la même vidéo 18

Autres enseignements SEO extraits de cette même vidéo Google Search Central · publiée le 07/06/2023

🎥 Voir la vidéo complète sur YouTube →

💬 Commentaires (0)

Soyez le premier à commenter.